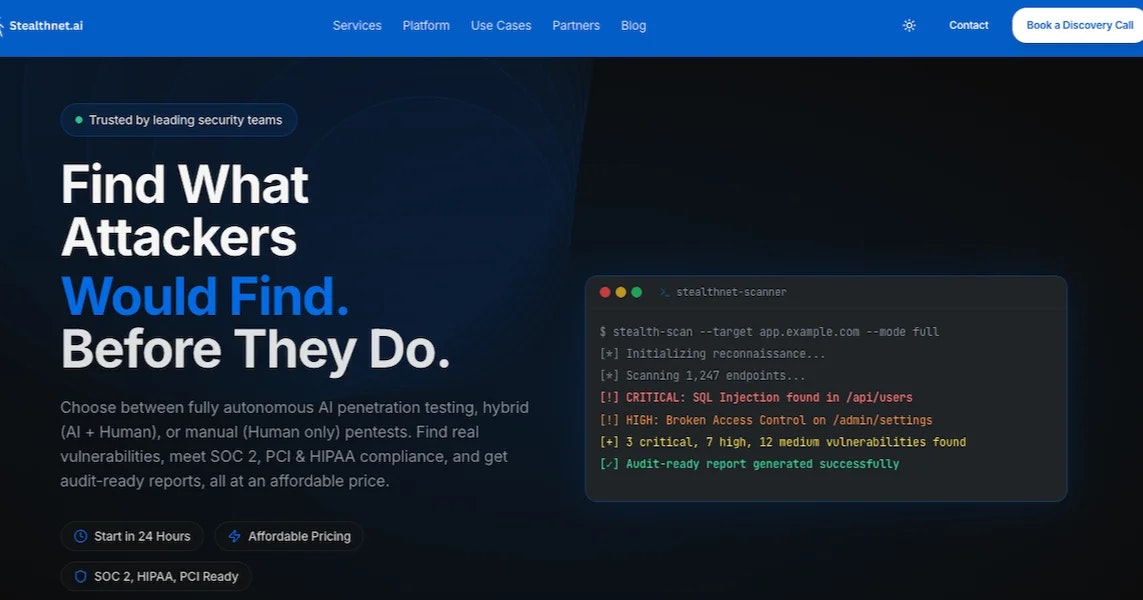

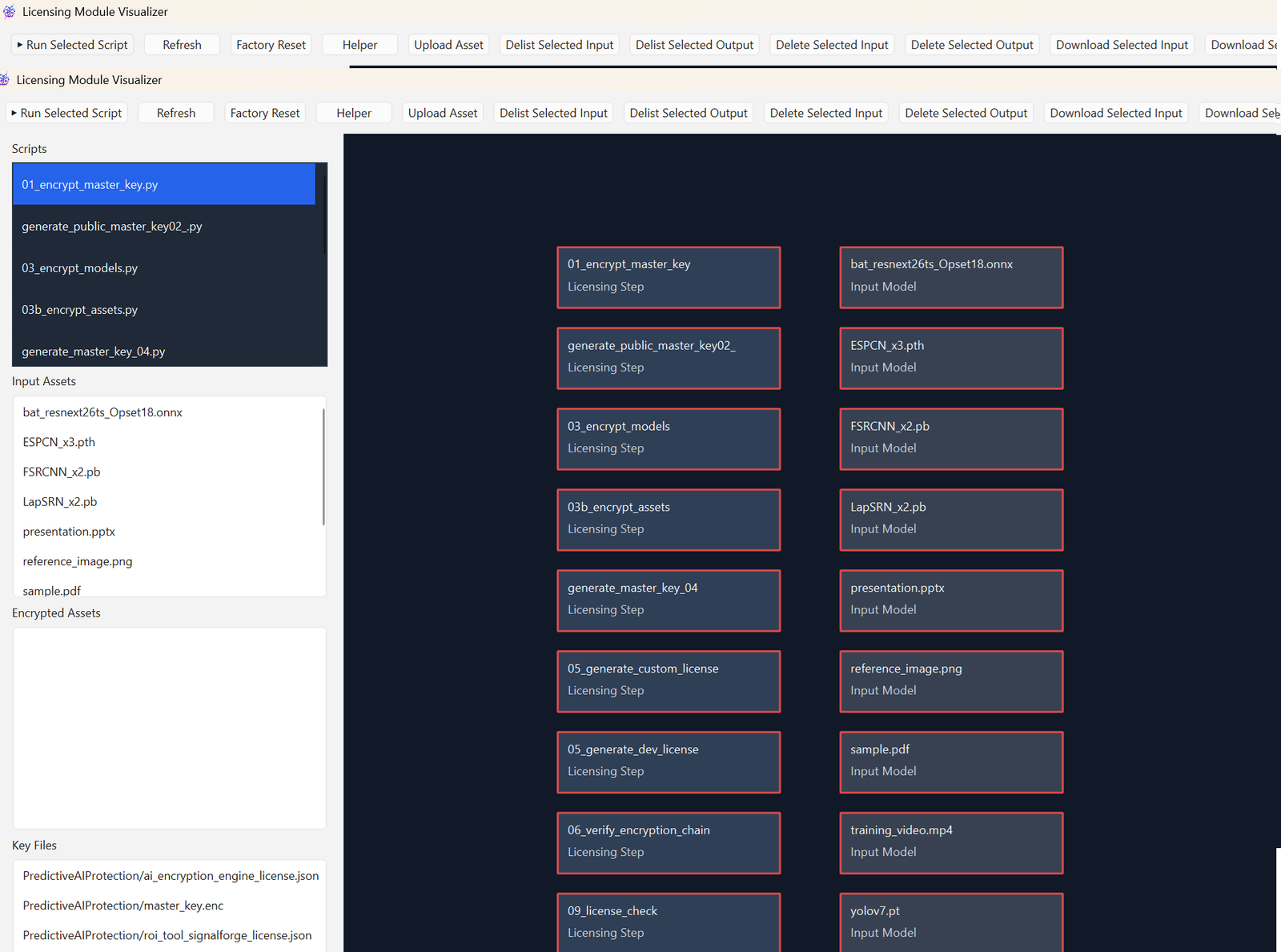

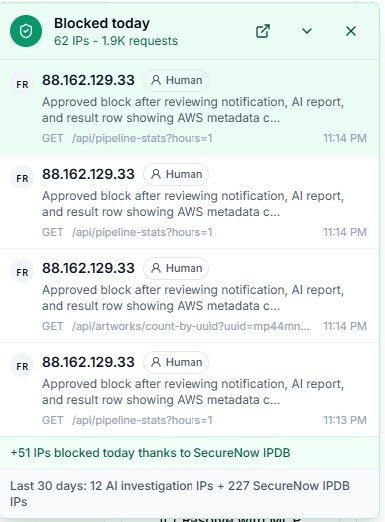

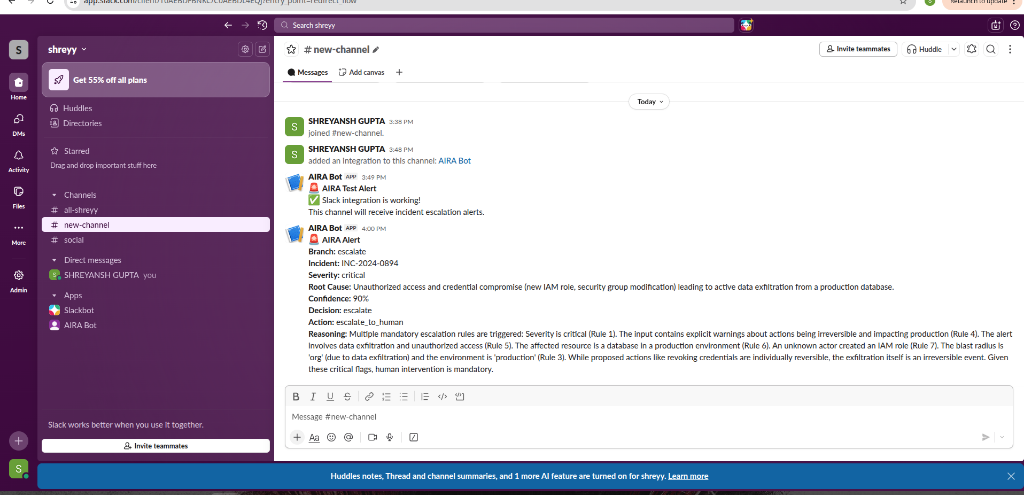

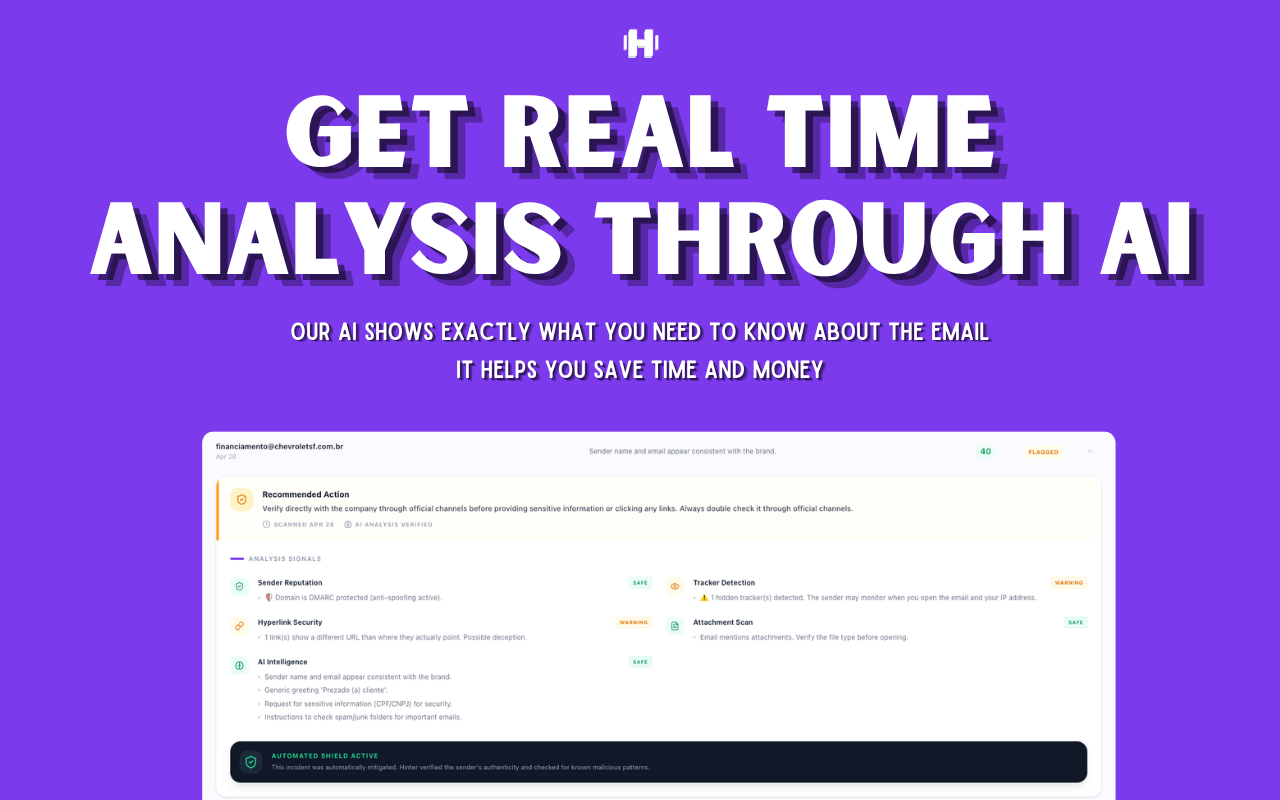

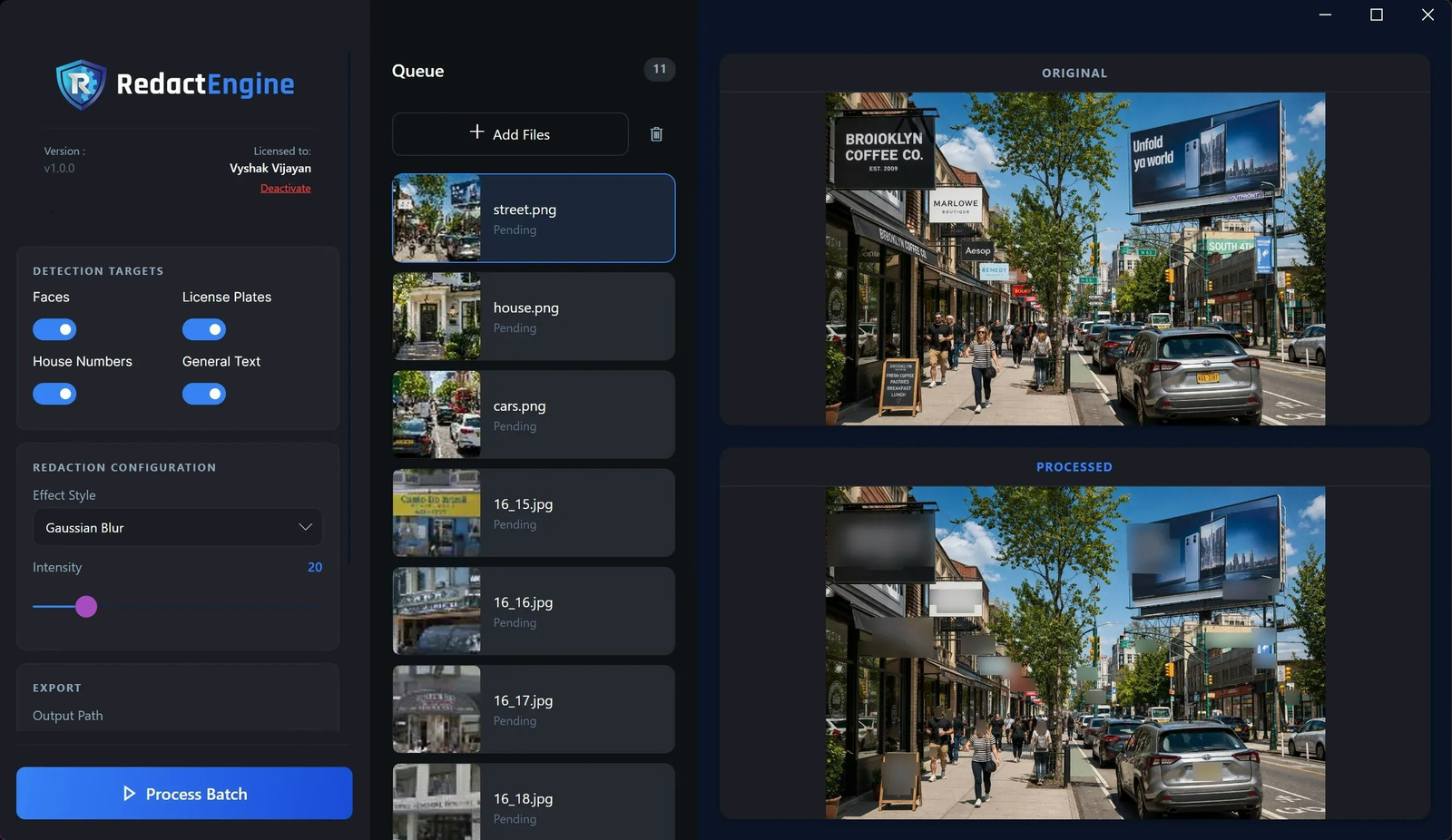

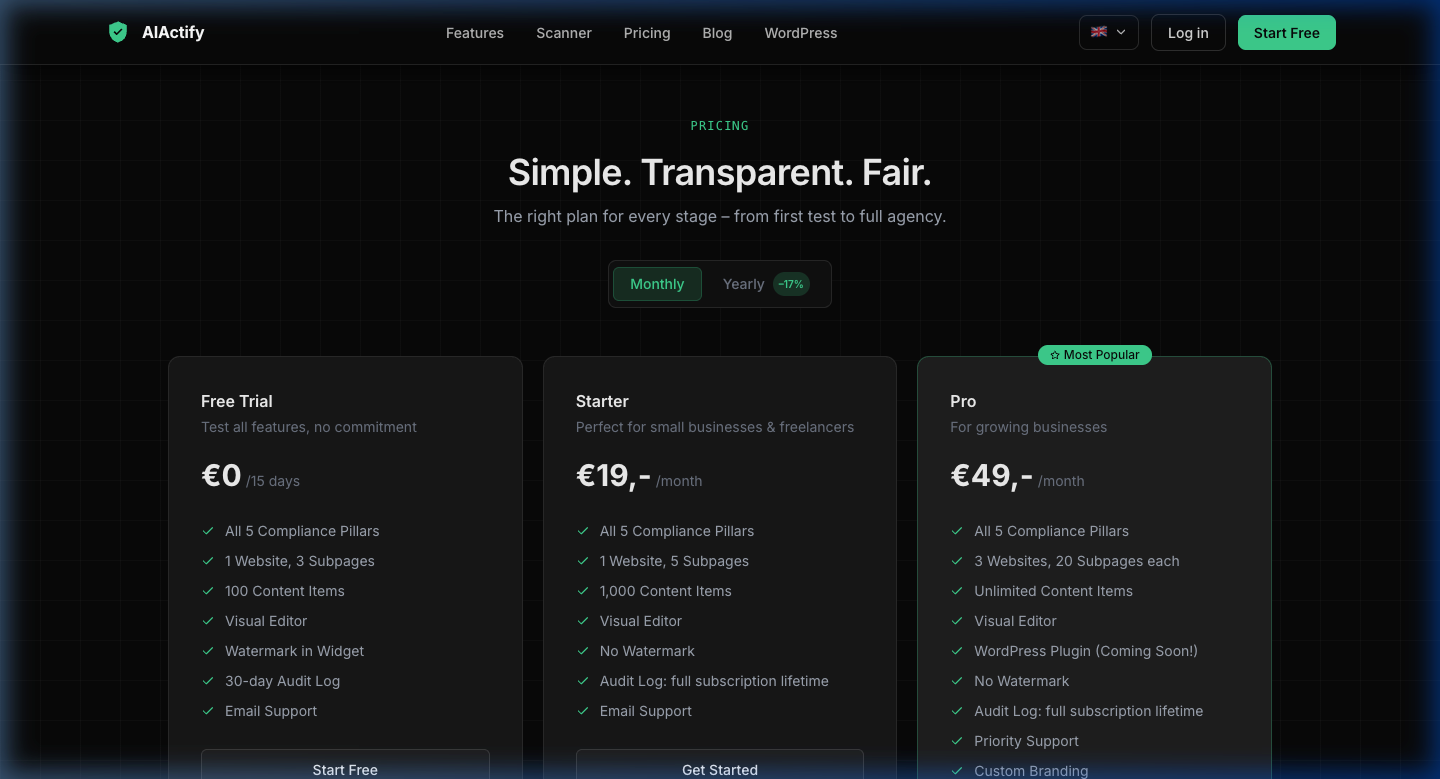

Descrição da ferramenta: ZeriFlow é um scanner de segurança de sites voltado para desenvolvedores, startups e aplicações com inteligência artificial. Realiza uma análise rápida, identificando vulnerabilidades em cabeçalhos HTTP, TLS/SSL, DNS, autenticação de email, cookies e configurações de privacidade.

Atributos:

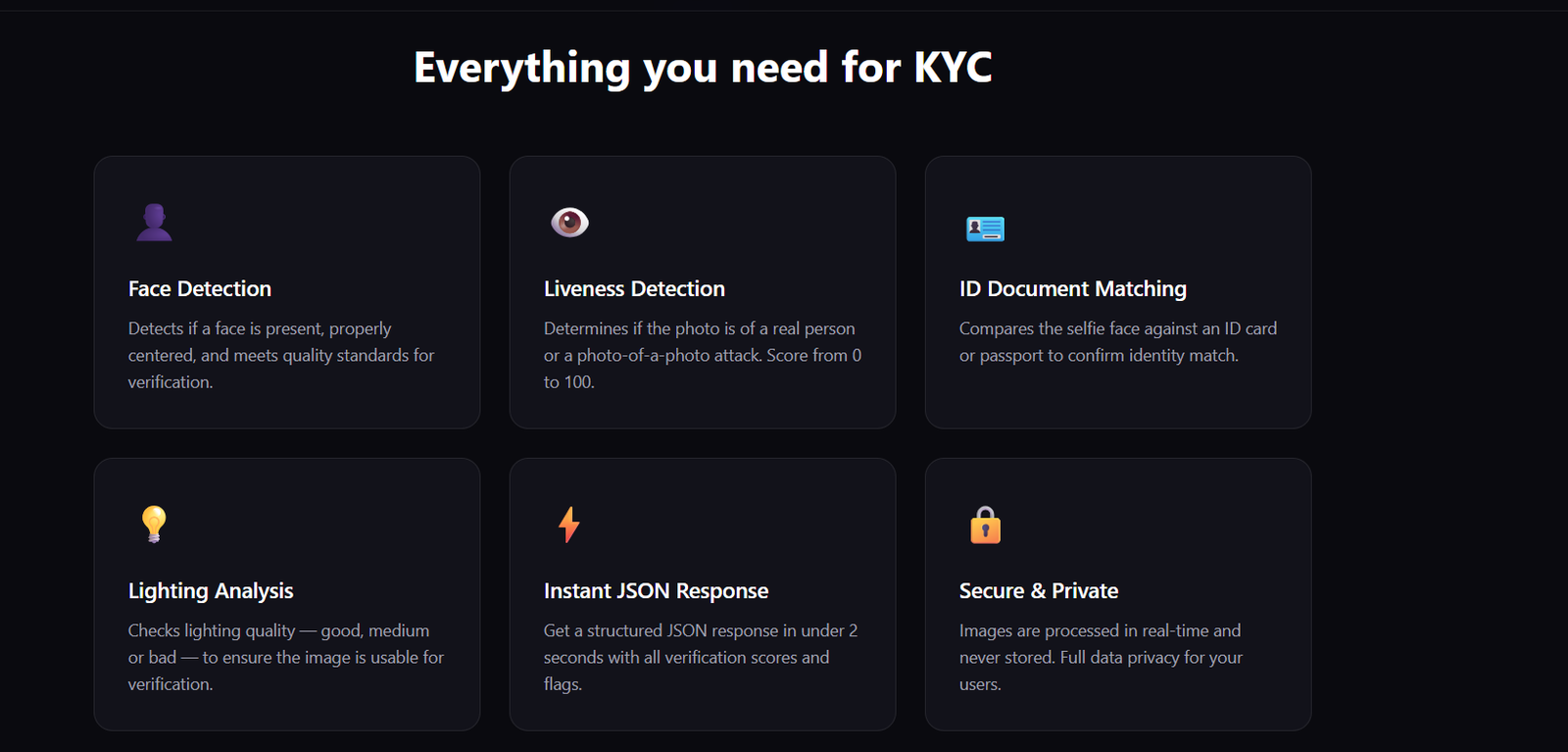

🔒 Segurança abrangente: Avalia múltiplos aspectos de segurança do site, incluindo protocolos e configurações.

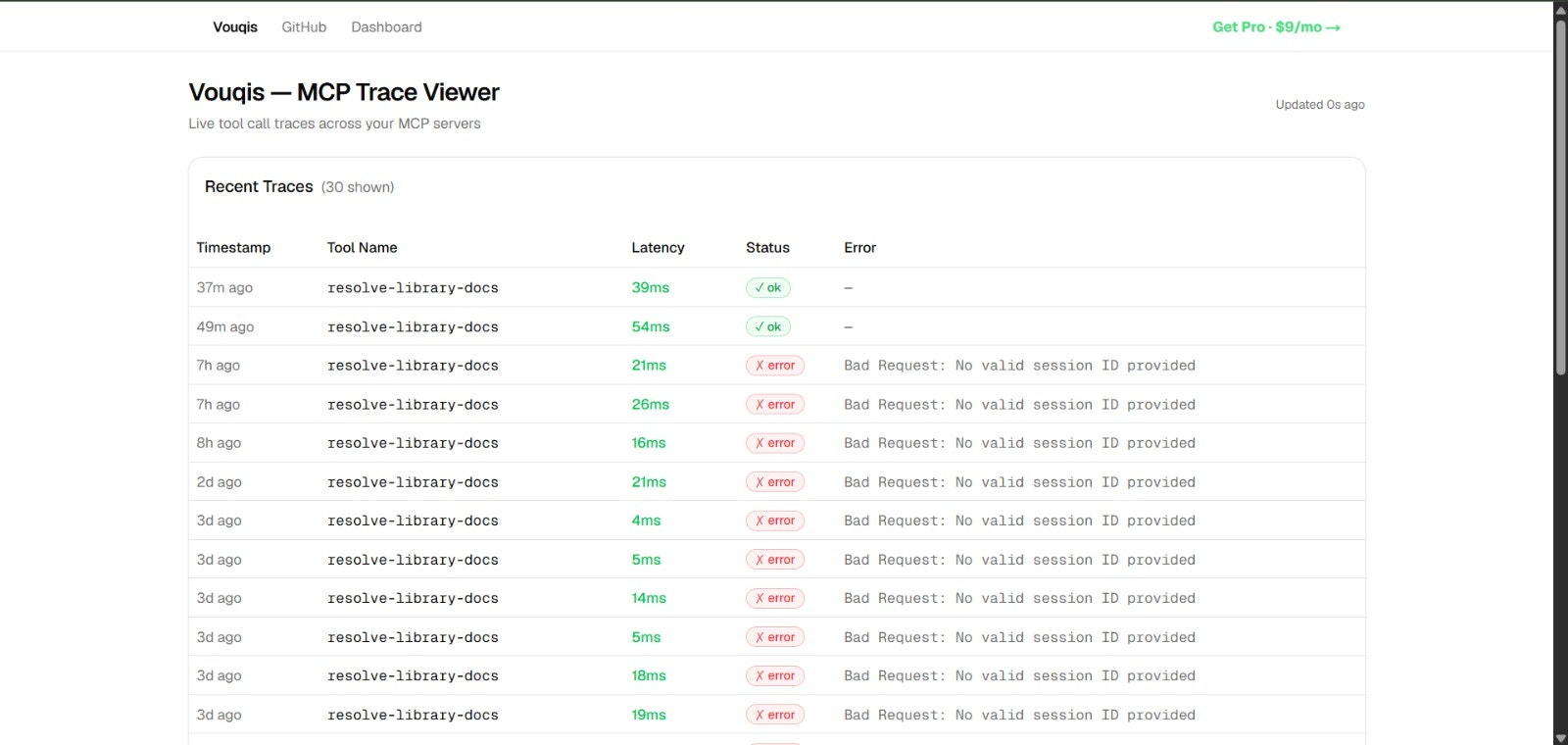

⚡ Análise rápida: Executa varredura completa em menos de 60 segundos, facilitando integrações ágeis.

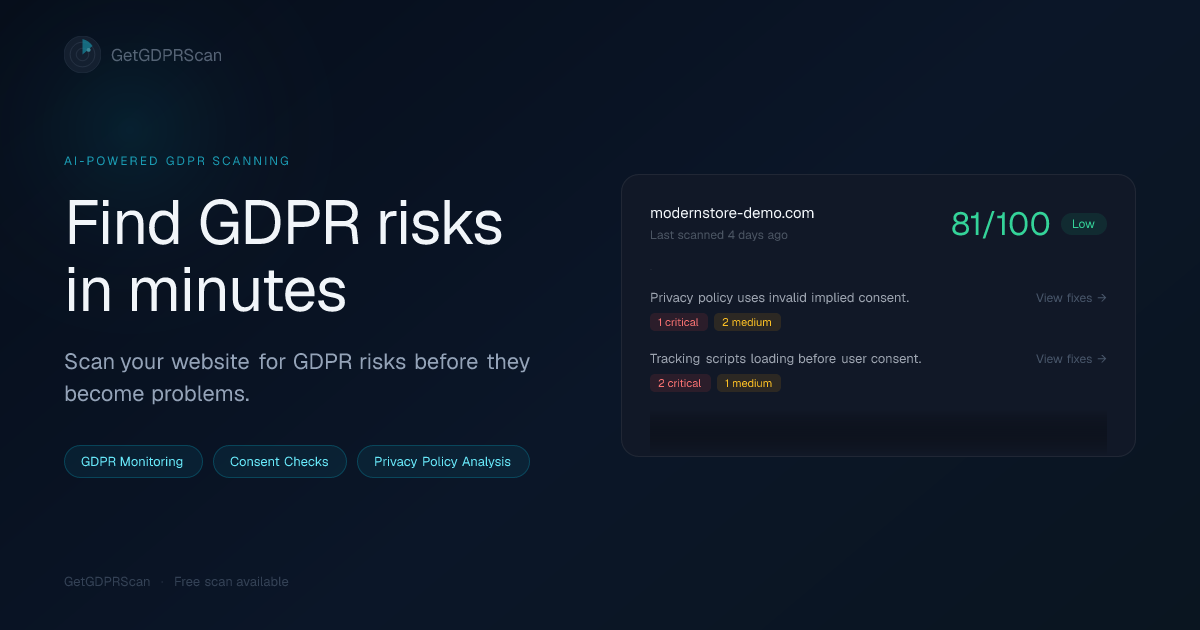

📊 Pontuação de segurança: Fornece uma pontuação que reflete o nível de proteção do site analisado.

🛠️ Orientações de correção: Oferece recomendações práticas para solucionar vulnerabilidades detectadas.

🔍 Análises avançadas: Inclui revisões detalhadas no GitHub para fortalecer a segurança do código.

Exemplos de uso:

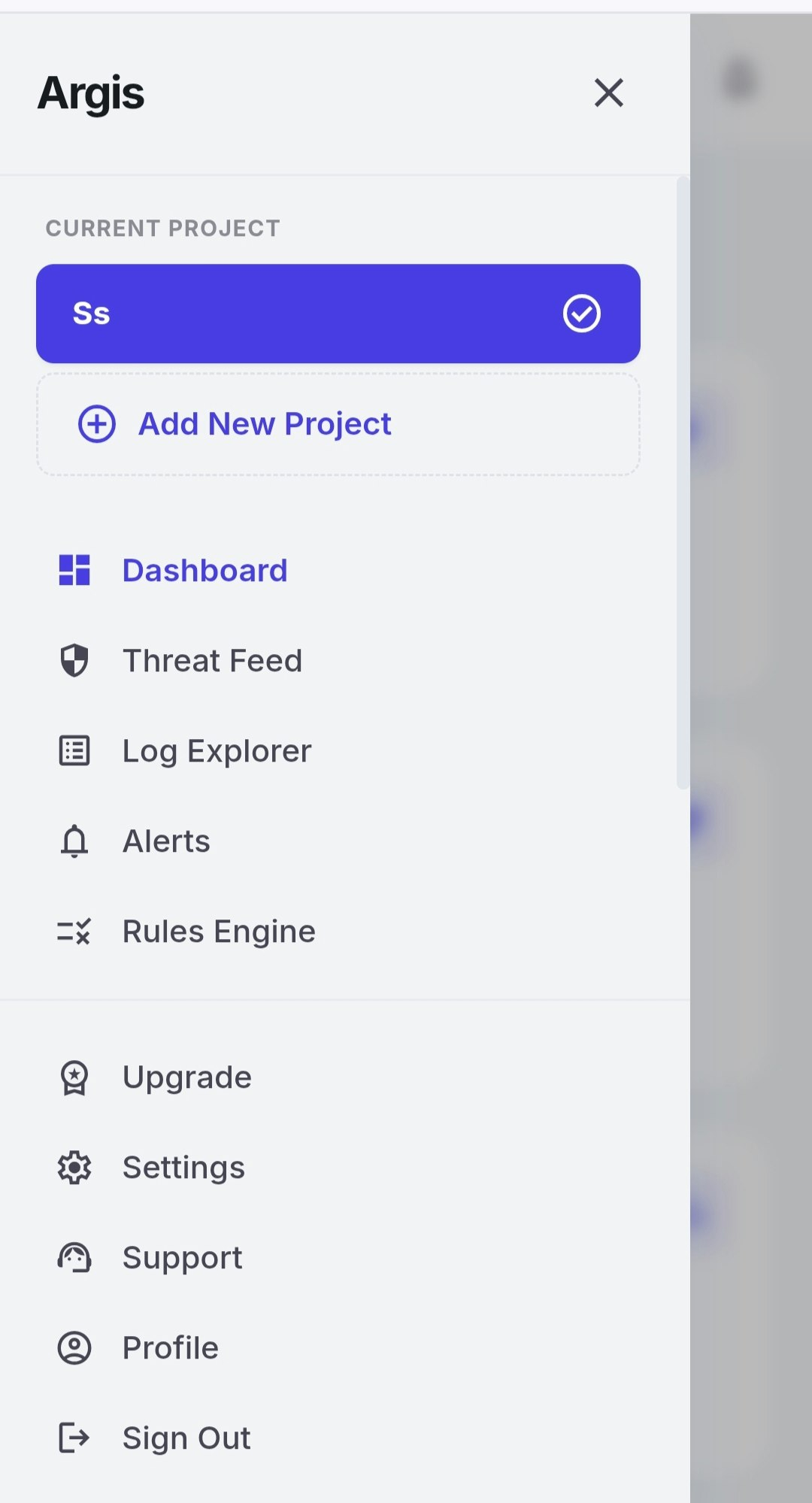

🔎 Análise inicial de segurança: Realizar uma verificação rápida ao lançar um novo site ou aplicação.

📝 Avaliação contínua: Monitorar regularmente a postura de segurança durante o desenvolvimento.

🚧 Identificação de vulnerabilidades específicas: Detectar problemas em cabeçalhos HTTP ou TLS/SSL antes da implantação.

💡 Sugestões de melhorias: Receber orientações para aprimorar as configurações de privacidade e autenticação.

🔐 Auditoria pré-produção: Revisar a segurança do ambiente antes do lançamento oficial do produto.