Descrição da ferramenta: Hasp – Local Secret Broker é uma solução que armazena segredos em um cofre criptografado, fornecendo acesso controlado a aplicativos e agentes de código, garantindo segurança e confidencialidade dentro do limite do projeto.

Atributos:

🔒 Segurança: Armazena segredos de forma criptografada, protegendo informações sensíveis.

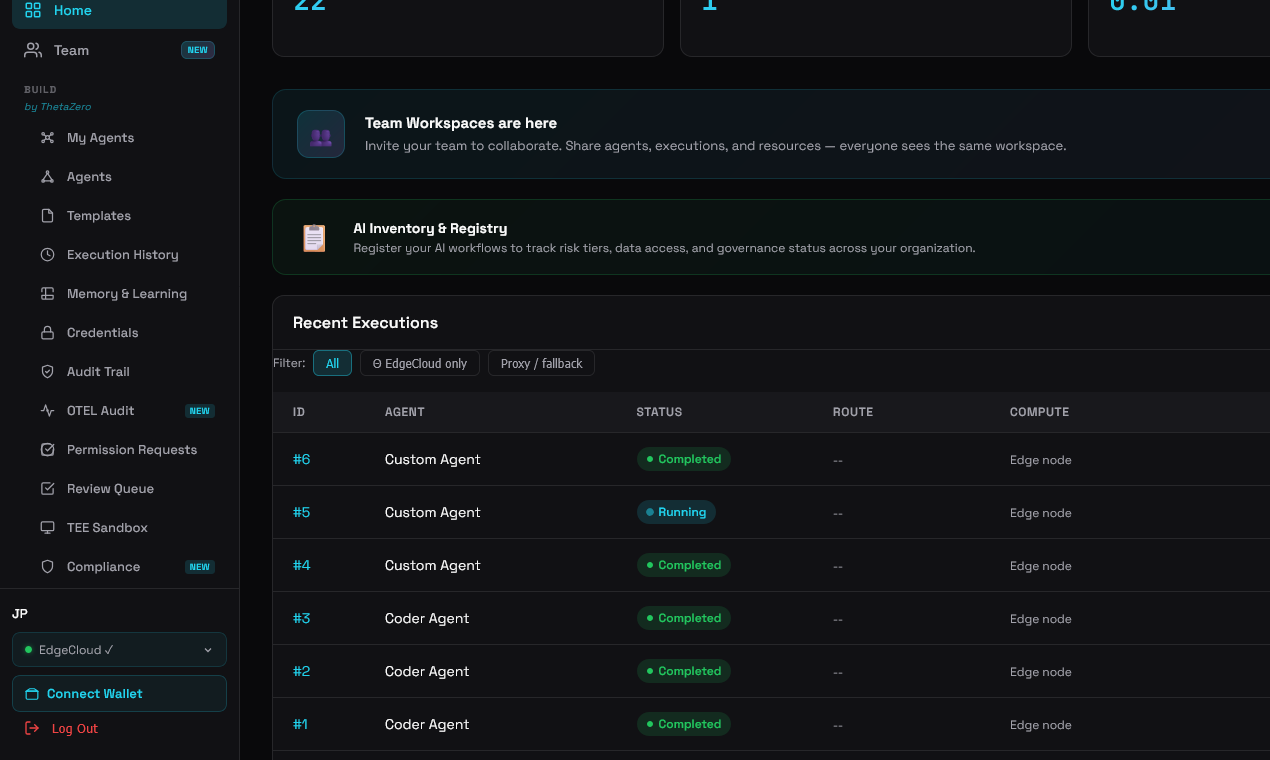

🗝️ Acesso Controlado: Entrega segredos apenas quando necessário, somente para agentes autorizados.

🏷️ Privacidade: Nunca revela valores visíveis aos agentes, mantendo a confidencialidade.

⚙️ Integração: Compatível com aplicações e agentes de código dentro do projeto.

📦 Armazenamento Local: Mantém os segredos no ambiente local, sem exposição externa.

Exemplos de uso:

🔑 Acesso a credenciais sensíveis: Fornece chaves de API somente quando necessário durante a execução do projeto.

📝 Gerenciamento de segredos em CI/CD: Controla o acesso a variáveis secretas durante pipelines automatizados.

💻 Acesso seguro para agentes de código: Permite que scripts ou agentes acessem segredos sem expô-los ao usuário final.

🔐 Securização de configurações: Armazena configurações confidenciais acessadas dinamicamente pelos aplicativos.

🚀 Sistemas de autenticação internos: Facilita o gerenciamento seguro de tokens e chaves internas na infraestrutura.