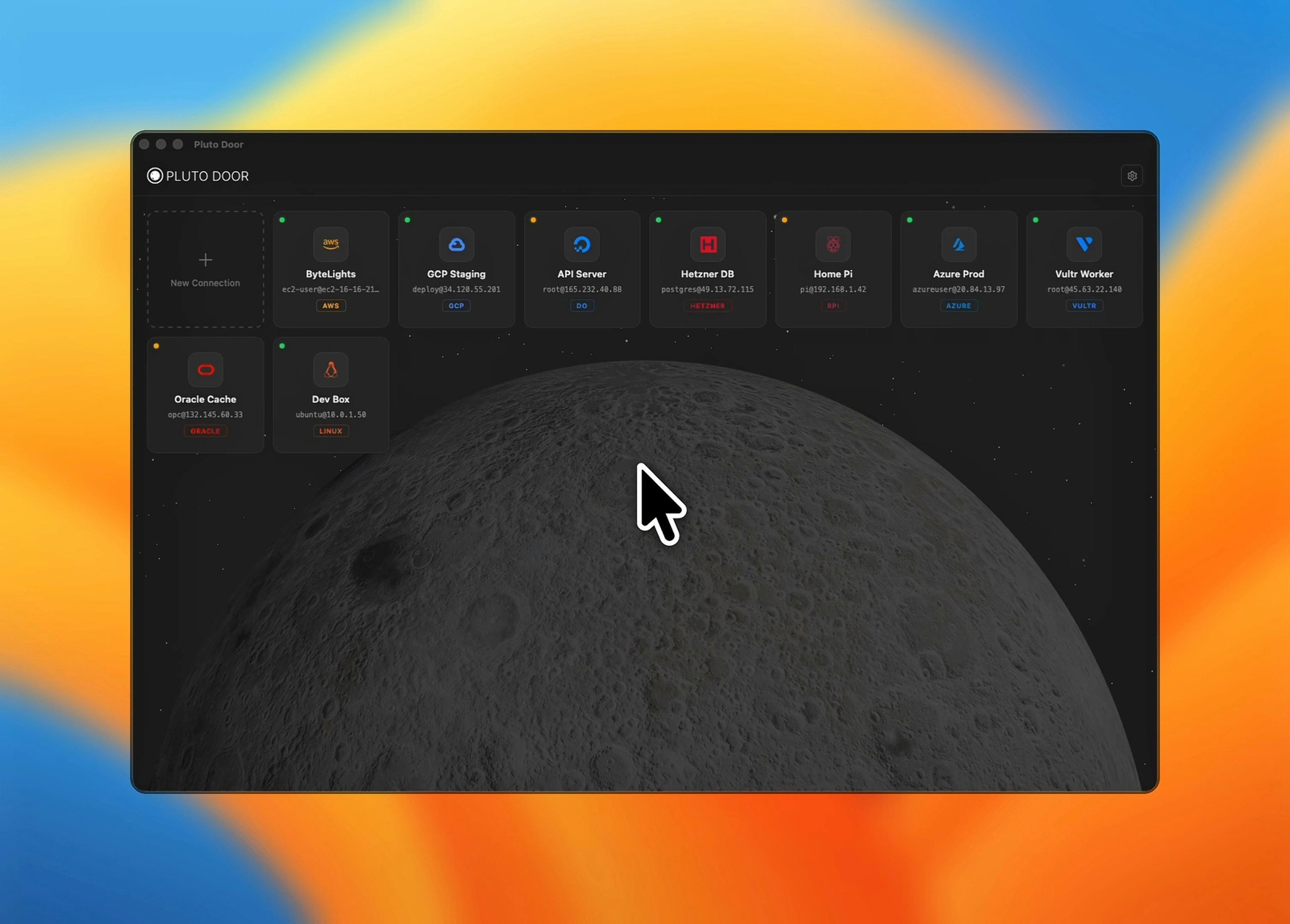

Descrição da ferramenta: Pluto Door é um cliente SSH para macOS que integra terminal, navegador de arquivos, editor de código e IA, proporcionando uma experiência unificada, segura e eficiente na gestão de conexões remotas e arquivos.

Atributos:

🛡️ Segurança: Mantém chaves e senhas armazenadas localmente no Keychain do Mac, garantindo confidencialidade.

⚙️ Integração: Combina terminal, navegador de arquivos, editor de código e IA em uma única aplicação.

🚀 Facilidade de uso: Permite drag-and-drop para uploads e edição simplificada de configurações.

🔧 Configuração: Ferramentas para depuração e ajuste de configurações SSH facilmente acessíveis.

💻 Custo-benefício: Disponível por apenas $12 sem assinaturas ou custos adicionais.

Exemplos de uso:

💻 Acesso remoto seguro: Conectar-se a servidores via SSH com gerenciamento integrado de chaves.

📝 Edição de arquivos remotos: Editar scripts ou configurações diretamente no servidor usando o editor embutido.

📁 Navegação de arquivos: Explorar o sistema remoto através do navegador integrado para uploads e downloads rápidos.

🤖 Aprimoramento com IA: Utilizar o editor com suporte de inteligência artificial para otimizar códigos ou comandos.

🔄 Simplificação do fluxo de trabalho: Gerenciar múltiplas conexões e tarefas em uma interface única sem complicações.