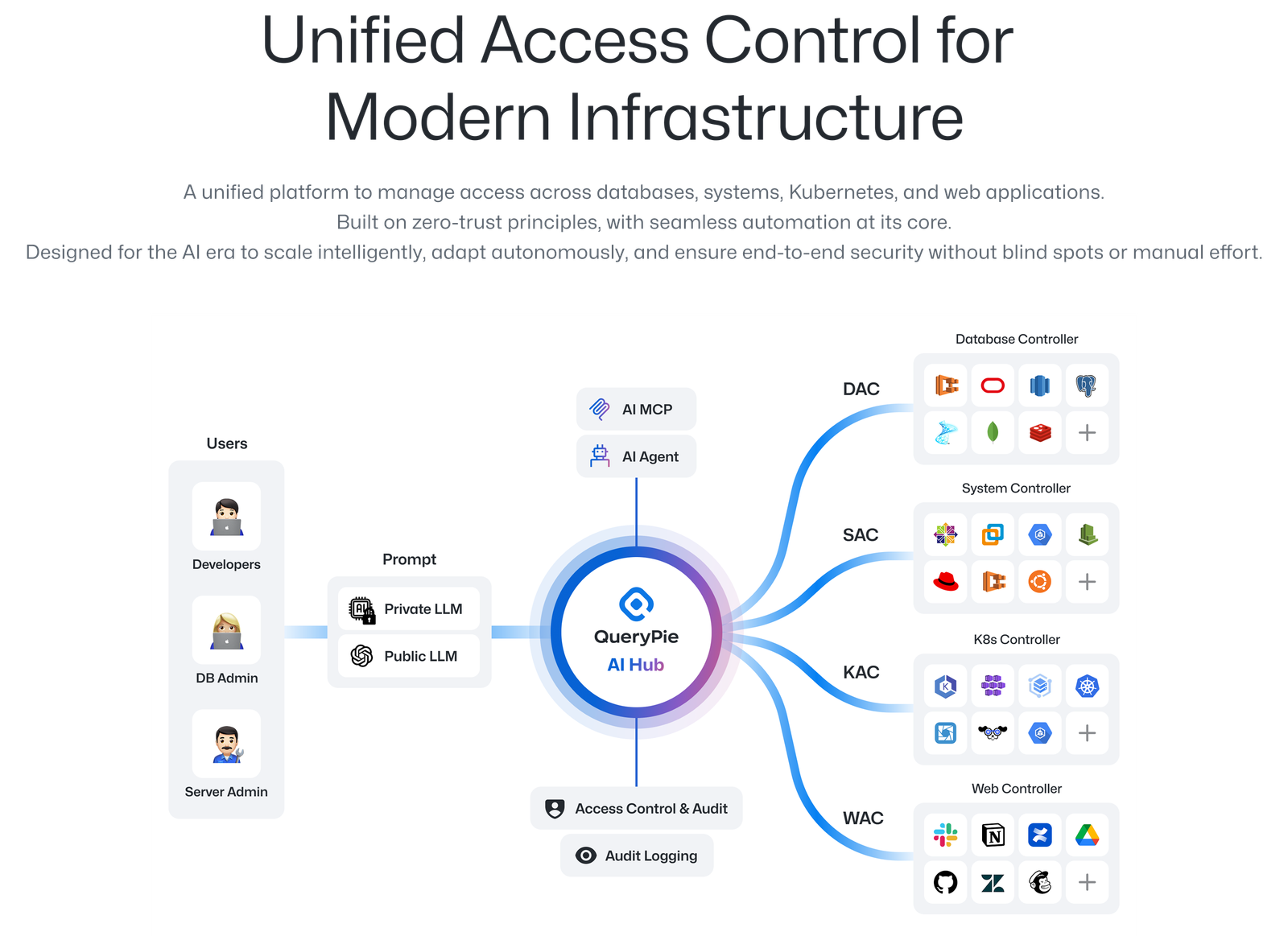

Descrição da ferramenta: A regulAI é uma plataforma de segurança empresarial que protege organizações contra vazamentos de dados e uso indevido de IA, utilizando filtragem de conteúdo em tempo real baseada em regras YARA para garantir a integridade e confidencialidade.

Atributos:

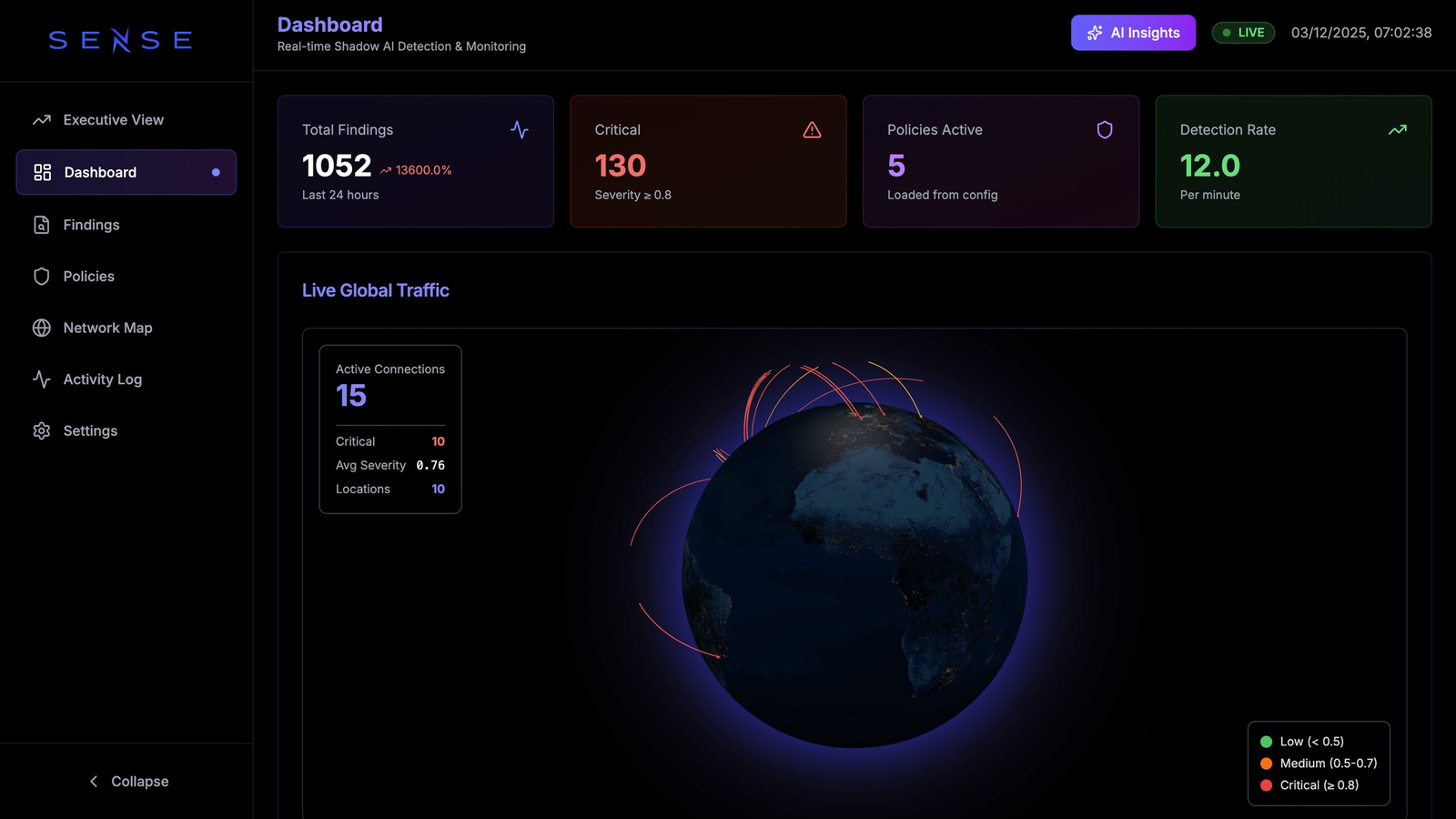

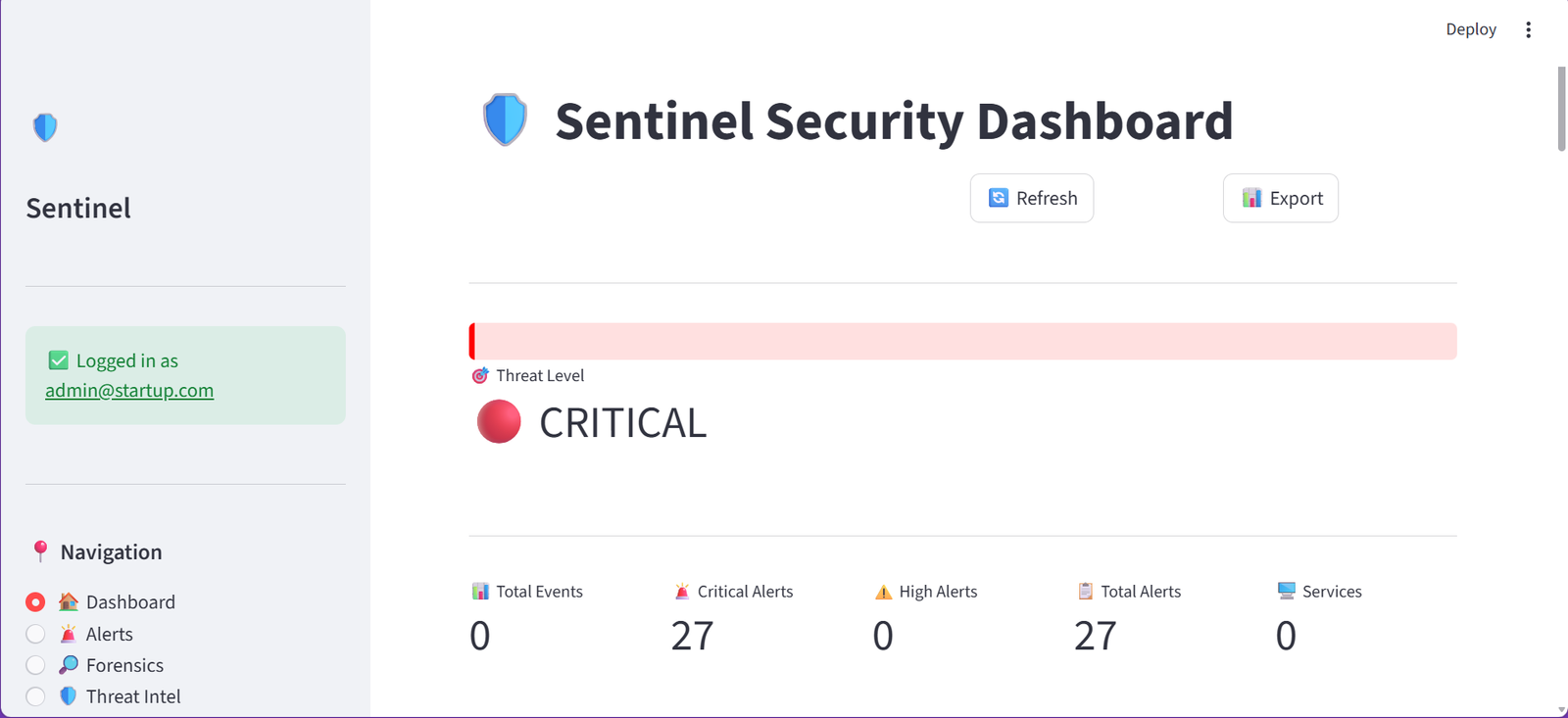

🛡️ Segurança em tempo real: Monitora e filtra conteúdos instantaneamente, prevenindo riscos imediatamente.

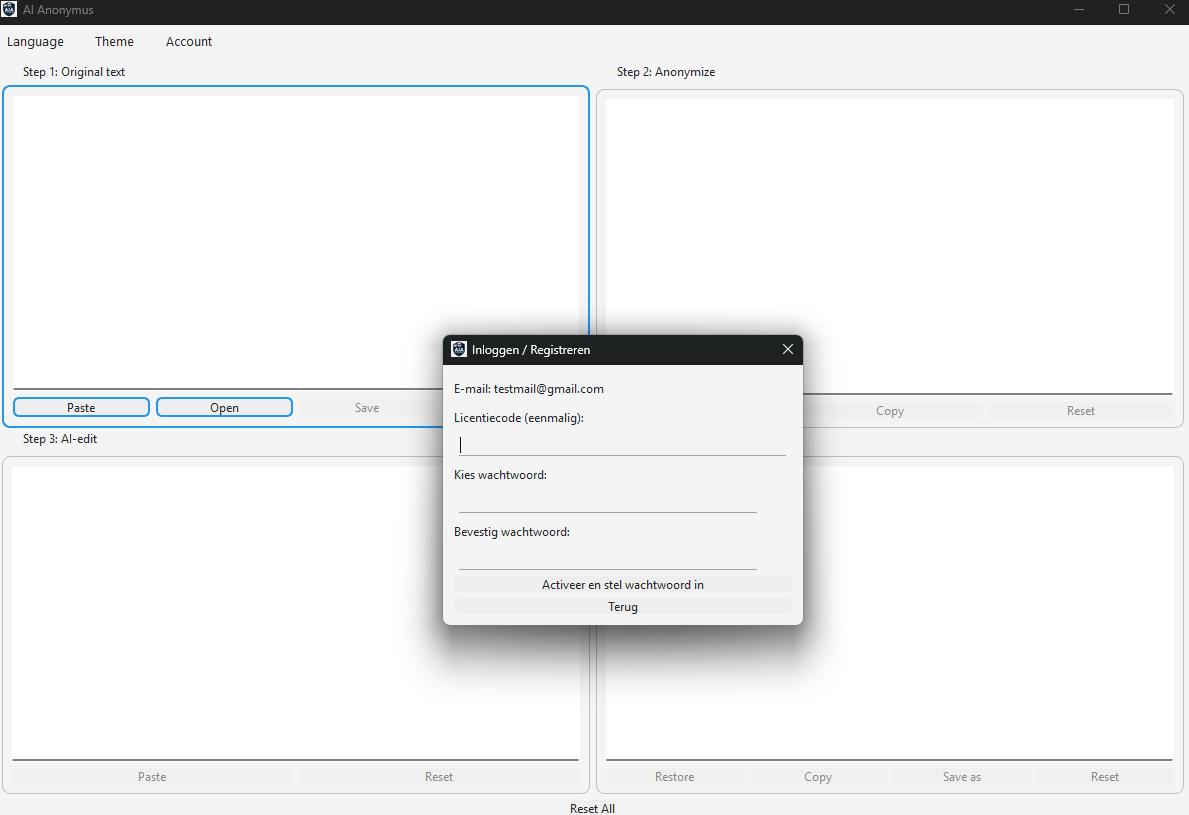

🔒 Proteção de dados: Impede vazamentos e uso não autorizado de informações sensíveis.

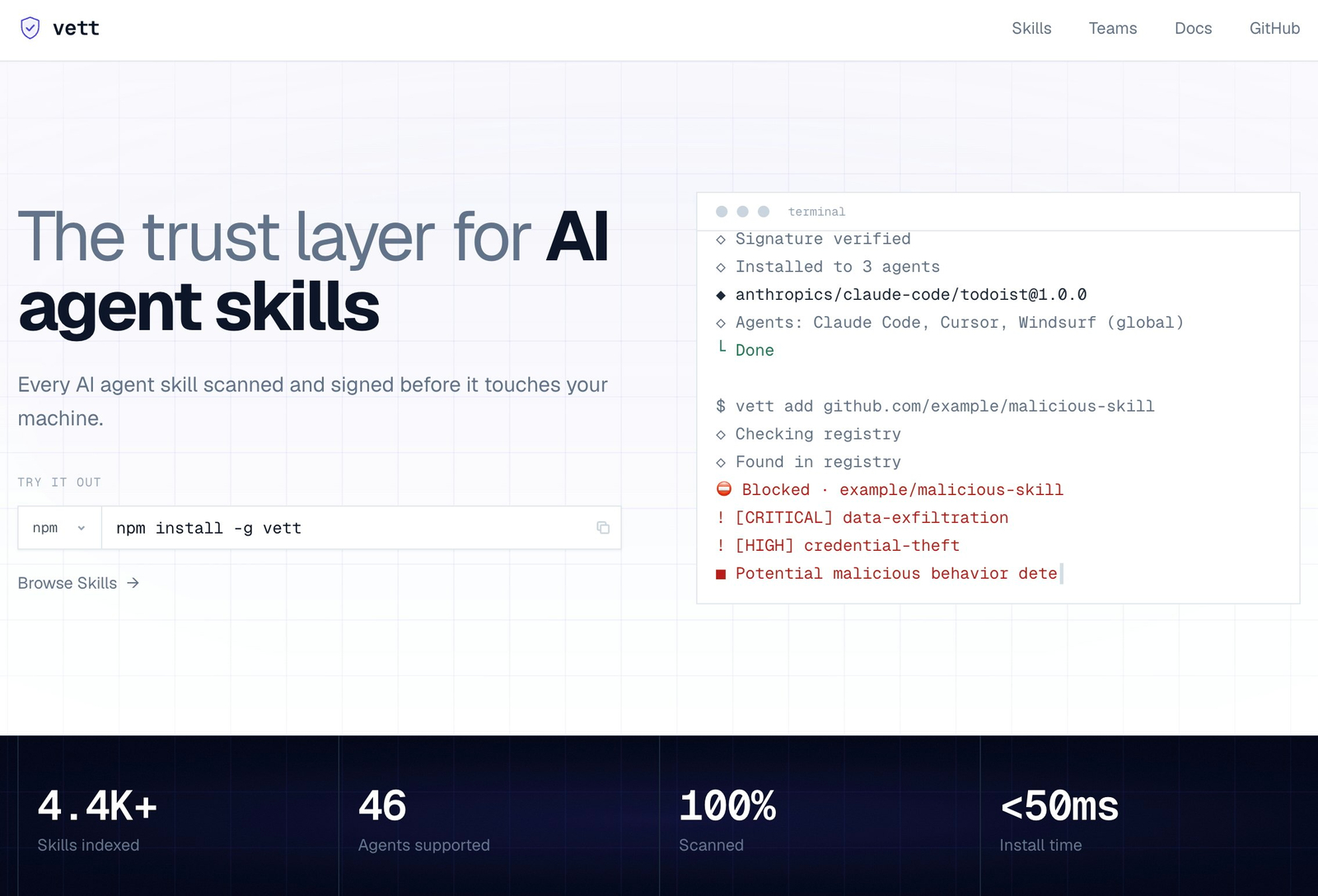

⚙️ Filtragem por regras YARA: Utiliza regras personalizáveis para identificar comportamentos suspeitos ou maliciosos.

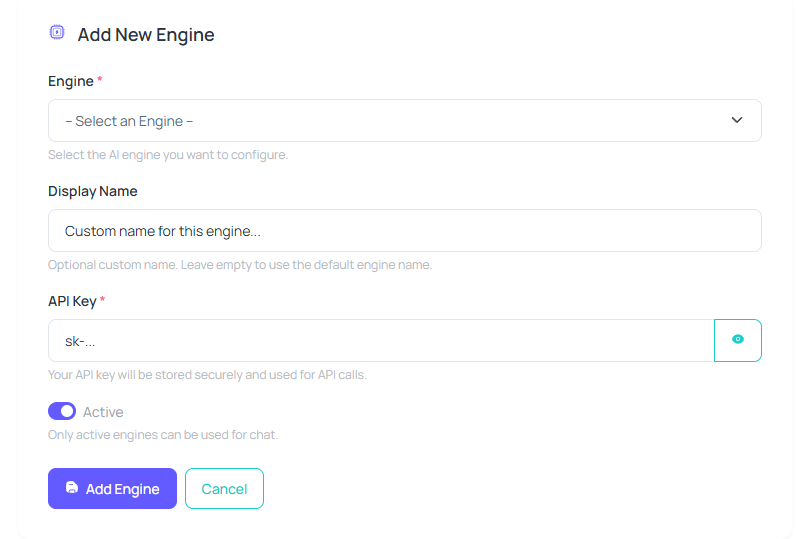

🌐 Integração com provedores de IA: Atua como camada intermediária entre usuários e plataformas de IA, garantindo controle.

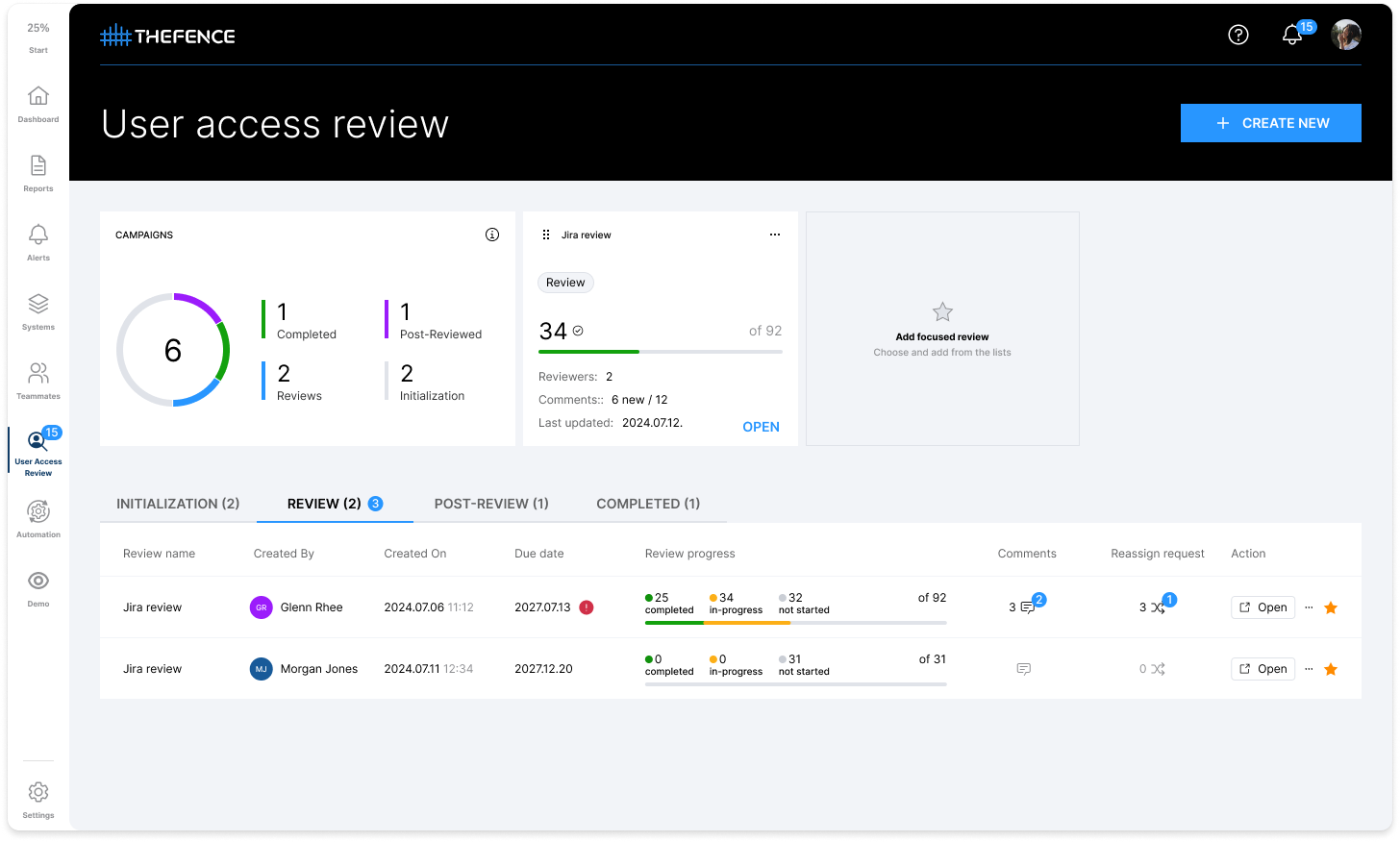

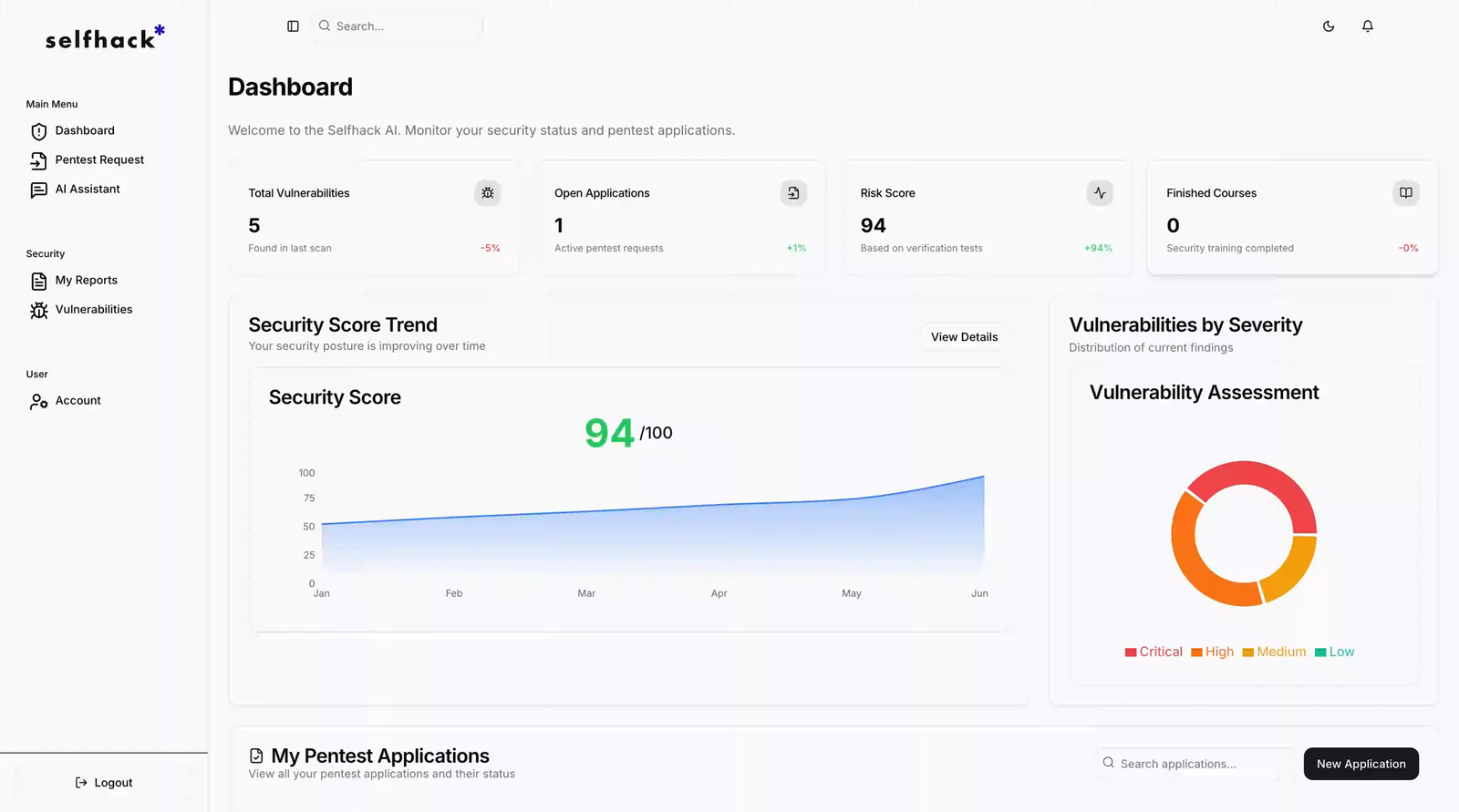

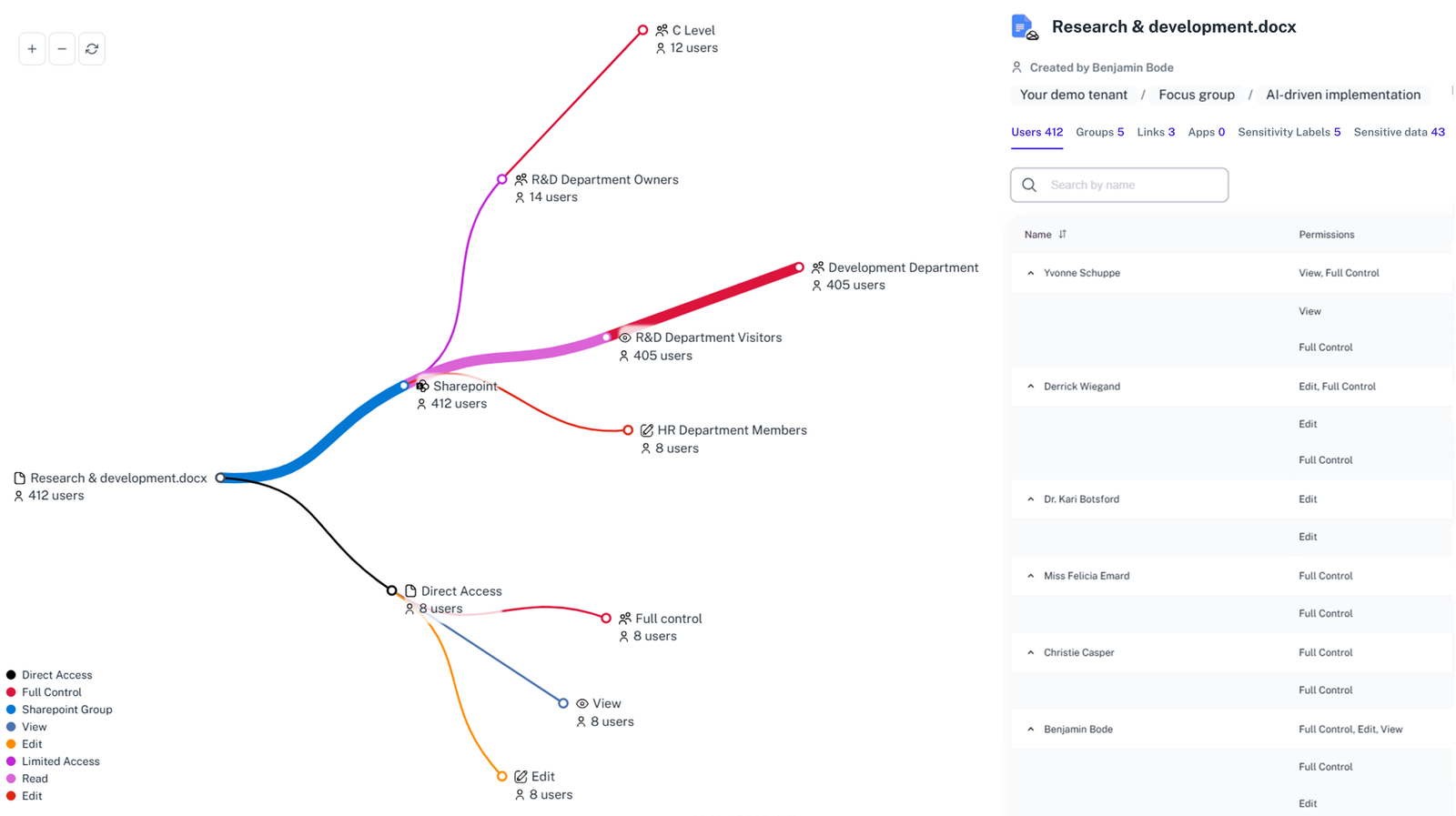

📊 Relatórios detalhados: Fornece análises e registros das atividades monitoradas para auditoria.

Exemplos de uso:

📝 Análise de conteúdo gerado por IA: Verifica se o conteúdo produzido está conforme as políticas internas da organização.

🔍 Detecção de vazamento de dados: Identifica tentativas de compartilhamento não autorizado de informações confidenciais via IA.

🛑 Avaliação do uso da IA por funcionários: Monitora atividades dos colaboradores ao interagirem com plataformas de inteligência artificial.

⚠️ Ações preventivas contra ameaças cibernéticas: Bloqueia conteúdos maliciosos ou suspeitos detectados em tempo real.

📈 Auditoria e conformidade regulatória: Gera relatórios para comprovar o cumprimento das normas internas e externas relacionadas à segurança digital.